ネットワークやホストへの不正侵入を防御する「IDS・IPS」。

不正侵入を防御するシステムは数多くあるため、どれを選んだらいいか迷う方も多いのではないでしょうか。

「IDS・IPSってどんな攻撃を防御できるの?」

「IDS・IPSを選ぶときはどこを比較したらいい?」

本記事では、このような疑問にお答えしながらcreive編集部で厳選したおすすめのIDS・IPSを7つ紹介します。

IDS・IPS選びの比較ポイントも詳しく解説するので、ぜひ導入時の参考にしてくださいね。

IDS・IPS以外のセキュリティ対策について詳しく知りたい方は、ファイアウォールとサンドボックスのおすすめ製品や比較ポイントを紹介したこちらの記事もぜひご覧ください。

【比較】ファイアウォールおすすめ9選!選び方やメリットもあわせて解説

【比較】ファイアウォールおすすめ9選!選び方やメリットもあわせて解説

【比較】サンドボックス(Sandbox)おすすめ6選!比較ポイントも徹底解説

【比較】サンドボックス(Sandbox)おすすめ6選!比較ポイントも徹底解説

【比較】IDS・IPSおすすめ一覧

今回紹介するおすすめのIDS・IPSを一覧表にまとめました。

導入形態や特徴、価格などを比較しながらチェックしてみてくださいね。

| 製品名 | 導入形態 | 特徴 | 価格 |

|---|---|---|---|

| イージス | クラウド | WAFの機能も備えた防御システム | 58,000円/月~ |

| AppGuard Small Business Edition | クラウド | 不正侵入されてもプログラムを実行させないプロテクト型 | 1ライセンス6,000円~ |

| Secure IPS(NGIPS) | オンプレミス (アプライアンス) | クラウド、オンプレミス両方のセキュリティ対策が可能 | 要問合せ |

| DDH BOX | オンプレミス (アプライアンス) | 社内から外部への通信を遮断する出口対策製品 | 要問合せ |

| FortiGuard IPS セキュリティサービス | クラウド/オンプレミス(アプライアンス) | 複数の製品で広範囲にセキュリティを強化 | 要問合せ |

| Suricata | オンプレミス | カスタマイズ可能なオープンソースIDS | 無料(オープンソース) |

| Snort | オンプレミス | 世界で500万回以上ダウンロードされているオープンソースIDS | 無料(オープンソース) |

IDS・IPSの機能だけでなく、WAFなどの他のセキュリティ対策の機能をあわせ持つサービスも存在します。また、導入形態によって防御する範囲も異なるため、特徴をしっかりつかむことが重要です。

以下より、おすすめのIDS・IPSの特徴をひとつずつ詳しく紹介していくので、自社に合ったものを探してみてくださいね。

【比較】IDS・IPSおすすめ7選

イージス|IPS・WAFの機能を備えたクラウド型防御システム

公式サイト:イージス

- IPSだけでなくWAFの機能ももち、広範囲の攻撃を防御

- 設置のための工事やメンテナンスなどの運用作業不要

- AIエンジンにより、未知の攻撃にも対応

「イージス」は、株式会社ロケットワークスが提供するクラウド型のIPS/WAFサービスです。エージェントをインストールして監視する「サーバセキュリティタイプ」と、イージスWAFセンターを経由する「DDoSセキュリティタイプ」があります。

IPSとWAFの両方の機能を兼ね備えており、DoS攻撃やブルートフォースアタック、SQLインジェクションなどの攻撃も防御可能。またAIエンジンを搭載しているため、未知の攻撃や機密情報の窃盗などの攻撃も対応しています。

導入・運用のしやすさも魅力。クラウド型であるため、社内での工事や機器の配置、メンテナンスなどの作業を行う必要がありません。そのため低コストで素早く導入を行うことができます。

攻撃があった場合にリアルタイムでメール連絡を受け取れるだけでなく、月間の攻撃情報および今後対策すべき施策を付与した毎月防御証明のレポートを受け取れるのは嬉しいですね。

| 提供企業 | 株式会社ロケットワークス |

| 提供形態 | クラウド |

| 料金 | サーバセキュリティタイプ:月額100,000円~(税別) DDoSセキュリティタイプ:月額58,000円~(税別) |

| 無料トライアル | なし |

| おすすめ | スムーズな導入と広範囲な防御を優先したい企業向け |

AppGuard Small Business Edition|侵入されても実行させないプロテクト型

公式サイト:AppGuard Small Business Edition

- 不正侵入を検知するのではなく、侵入されてもプログラムを起動させないOSプロテクト型

- 定義ファイルを更新しなくとも、既知・未知の攻撃に対応

- クラウド型により、導入や運用の負担が少ない

「AppGuard Small Business Edition」は、株式会社Blue Planet-worksが提供する小規模組織向けのセキュリティソリューションです。従業員1~300名の中小企業を対象としています。

AppGuardは「OSプロテクト型」の方式をとっており、不正なプログラムが侵入しても、それを実行させない仕組みを備えています。この仕組みにより定義ファイルがなくとも、既知・未知問わずあらゆる攻撃を防御。

また、クラウド型であるため工事や機器の設置、インストールなどの作業、メンテナンスなども不要です。そのため迅速に導入し、かつ効率よく運用したい企業にもおすすめです。

| 提供企業 | 株式会社Blue Planet-works |

| 提供形態 | クラウド |

| 料金 | 1ライセンス6,000円~(税別) |

| 無料トライアル | なし |

| おすすめ | 迅速にセキュリティを強化したい中小企業向け |

Secure IPS(NGIPS)|クラウド、オンプレミス両方に対応

公式サイト:Secure IPS(NGIPS)

- きめ細かいセキュリティ設定が可能

- ポリシールールや署名を定期的に取得、常に最新のセキュリティを保つ

- クラウドを含めた環境で一貫したセキュリティを適用

「Secure IPS(NGIPS)」は、シスコシステムズ合同会社が提供するアプライアンス製品です。シスコシステムズがもつ脅威検知システムネットワークを活用し、新しいセキュリティポリシーは2時間ごとに更新することで、最新のセキュリティを維持できます。

また、Secure IPSはネットワーク規模に応じて豊富なラインアップが用意されており、セキュリティも細かく調整可能。自社に合わせて柔軟な導入を実現できます。

AWSやAzureなどの仮想環境にも対応しているため、パブリッククラウド、プライベートクラウドにおいても一貫したセキュリティを適用できるのもポイントですね。

| 提供企業 | シスコシステムズ合同会社 |

| 提供形態 | オンプレミス(アプライアンス) |

| 料金 | 要問合せ |

| 無料トライアル | なし |

| おすすめ | オンプレミス、クラウド両方で一貫したセキュリティを適用したい企業向け |

DDH BOX|社内から外部への不正通信を遮断する出口対策製品

公式サイト:DDH BOX

- 不正通信を検知した時点で通信そのものを自動で即時遮断

- セキュリティ監視センターが24時間・365日リアルタイムで監視

- 年間300万円までサイバー保険を適用可能

「DDH BOX」は、デジタルデータソリューション株式会社が提供する出口対策に特化したアプライアンス製品です。出口対策とは、外部からの不正通信を検知・遮断するのではなく、社内の攻撃を受けたPCから外部への不正通信を検知、遮断する対策のことです。

サイバー攻撃は国内最大級のセキュリティ監視センターによって24時間・365日リアルタイムで監視されており、検知分析を行います。不正通信を検知されると即時通信が遮断されるとともにサーバーリストが更新され、最新のセキュリティを維持します。

さらに、万が一インシデントが発生した場合のサポートも充実。サポート時に発生する費用には年間300万円までサイバー保険を適用できるほか、データ流出調査やデータ復旧も支援を依頼できるのはありがたいですね。

| 提供企業 | デジタルデータソリューション株式会社 |

| 提供形態 | オンプレミス(アプライアンス) |

| 料金 | 要問合せ |

| 無料トライアル | なし |

| おすすめ | 出口対策を強化したい企業向け |

FortiGuard IPS セキュリティサービス|複数の製品で広範囲にセキュリティを強化

公式サイト:FortiGuard IPS セキュリティサービス

- IPS、エンドポイントセキュリティ、NGFWなどで既知・未知の脅威の侵入を防止

- オンプレミス、クラウド両方に対応

- 優れたパフォーマンスで業務への影響を最小限に留める

「FortiGuard IPS セキュリティサービス」は、多数のセキュリティ対策システムを手掛けるフォーティネットによって提供されているIPSサービスです。オンプレミス(アプライアンス)だけでなくクラウドでも提供されています。

FortiGuard IPSセキュリティサービスは最高レベルのセキュリティを提供する次世代ファイアウォール(NGFW)、エンドポイントセキュリティ、FortiSandbox Cloudなど複数の製品を利用してセキュリティを高めます。また、FortiManaagerで集中管理も可能。

セキュリティだけでなくIPSパフォーマンスにも優れており、包括的なセキュリティ対策の導入を検討している人におすすめです。

| 提供企業 | フォーティネットジャパン合同会社 |

| 提供形態 | オンプレミス(アプライアンス)、クラウド |

| 料金 | 要問合せ |

| 無料トライアル | なし |

| おすすめ | 包括的にセキュリティ対策を導入したい企業向け |

Suricata|自由にカスタマイズできるオープンソースIDS

公式サイト:Suricata

- オープンソースの高機能IDS・IPS

- 定義を追加することでさまざまな攻撃に対して対応可能

- セキュリティ専門家がいれば自由にカスタマイズできる

「Suricata」は、非営利財団 Open Information Security Foundation(OISF)およびサポートベンダーによって提供されているオープンソースのネットワークIDS/IPSです。オープンソースであるため、ソースコードが公開されており、また無料で利用できます。

IDS/IPSは、事前に用意された定義と照らし合わせて、マッチした通信を検知・ブロックするシグネチャ型と、通信の振る舞いや内容を解析して不審な通信の場合に検知・ブロックするアノマリ型があります。Suricataは、シグネチャ型であり、事前に定義した通信を検知・ブロックします。

ソースコードが公開されているので、セキュリティの専門家がいればさまざまなカスタマイズや新たな脆弱性に対する対応も可能です。ただし、無料で利用できるためコストも抑えられますが、開発元からのサポートはほとんど受けられない点は注意が必要ですね。

| 提供団体 | Open Information Security Foundation(OISF) |

| 提供形態 | オンプレミス(オープンソース) |

| 料金 | 無料 |

| おすすめ | セキュリティ専門家がおり、独自のセキュリティ設定をしたい企業向け |

Snort|世界で最も利用されているオープンソースIDS

公式サイト:Snort

- 世界で最も利用されているオープンソースIDS

- パケットを解析し、定義した通信をブロックするシグネチャ型

- 利用ユーザー数が多くコミュニティが充実

「Snort」は、シグネチャ型のオープンソースIDSです。Sourcefireによって開発されましたが、2013年にシスコシステムズに買収され、現在はシスコシステムズによって提供されています。

リアルタイムでトラフィック分析を行い、定義したルールと一致するパケットを検知、またはブロックします。バッファオーバーフローやステルスポートスキャン、CGI攻撃など、さまざまな攻撃を検出できます。

世界で500万回以上のダウンロード、60万人以上のユーザーが登録しており、コミュニティも充実しています。公式ドキュメントやマニュアルもあり、サポートはないものの情報を得やすいのがポイントですね。

| 提供団体 | シスコシステムズ合同会社 |

| 提供形態 | オンプレミス(オープンソース) |

| 料金 | 無料 |

| おすすめ | 扱いやすいオープンソースIDSを利用する企業向け |

そもそもIDS・IPSとは

IDSは「不正侵入検知システム」、IPSは「不正侵入防止システム」のことです。

IDSは不正通信を検知しアラートを発報するのに対し、IPSは検知だけでなく通信をブロックするなどのアクションを行います。

| IDS | 不正侵入検知システム | 不正通信を検知しアラートを発報 |

| IPS | 不正侵入防止システム | 検知に加え、通信をブロックするなどのアクションも行う |

IDS・IPSの必要性

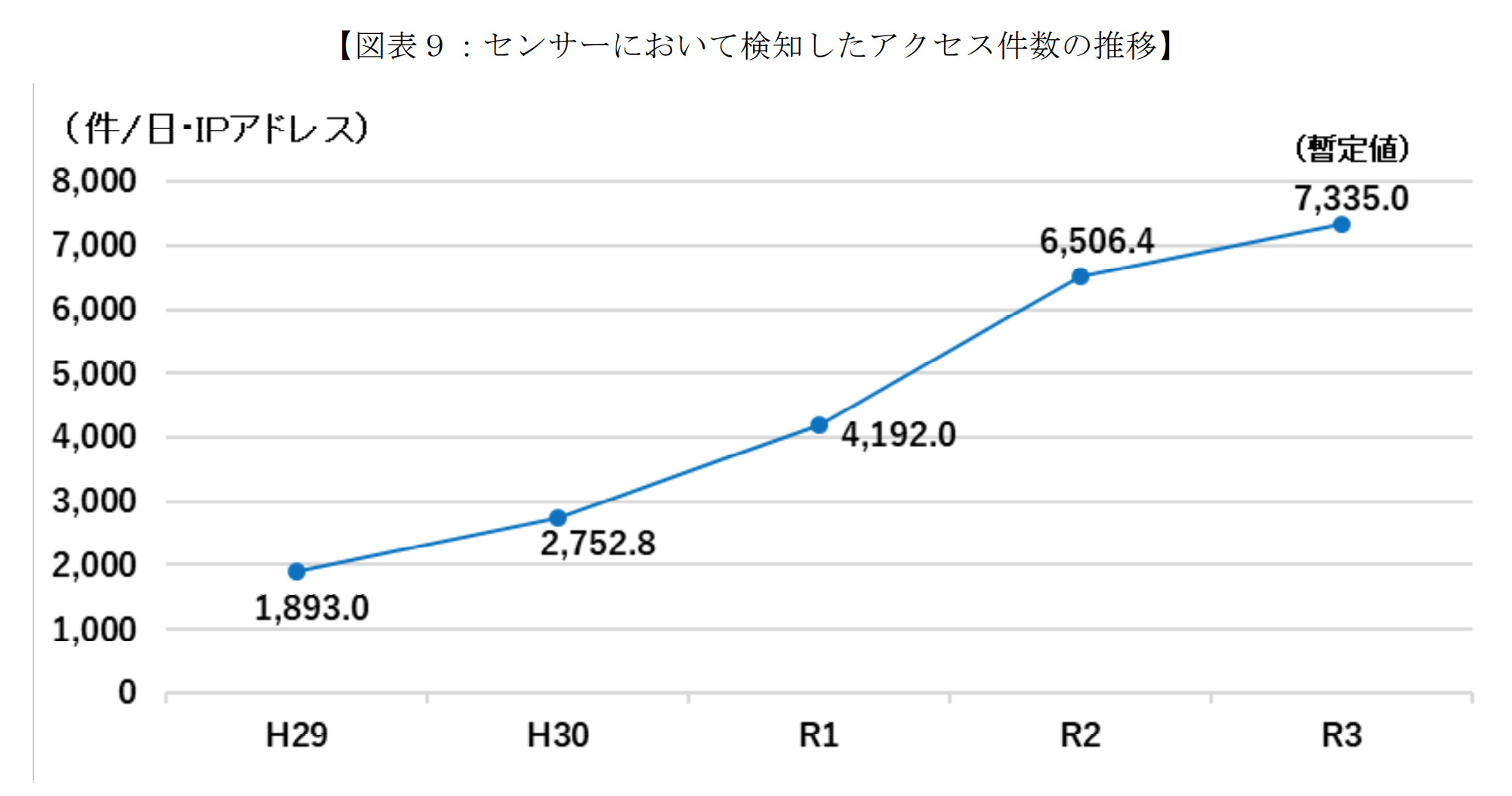

IT技術の進化やデジタル化の発展と共に、サイバー攻撃も年々件数が増えています。

警察庁がまとめた資料によると、サイバー空間における脆弱性探索行為の件数は右肩あがりで増加の一途をたどっている状況。

下記の図表を見ると、令和2年では1つのサイトにおいて平均1日6,506件の脆弱性探索アクセスがあったことが分かります。

このように、外部からアクセスできるサーバーは常にセキュリティ脅威にさらされています。

そのため、万が一不正侵入を受けた場合に、大切な情報資産を守るために、速やかに検知ないし通信を遮断する仕組みを備えることが大切です。

不正侵入を検知・ブロックするIDS・IPSは、セキュリティ対策に必須のシステムであることがお分かりいただけるでしょう。

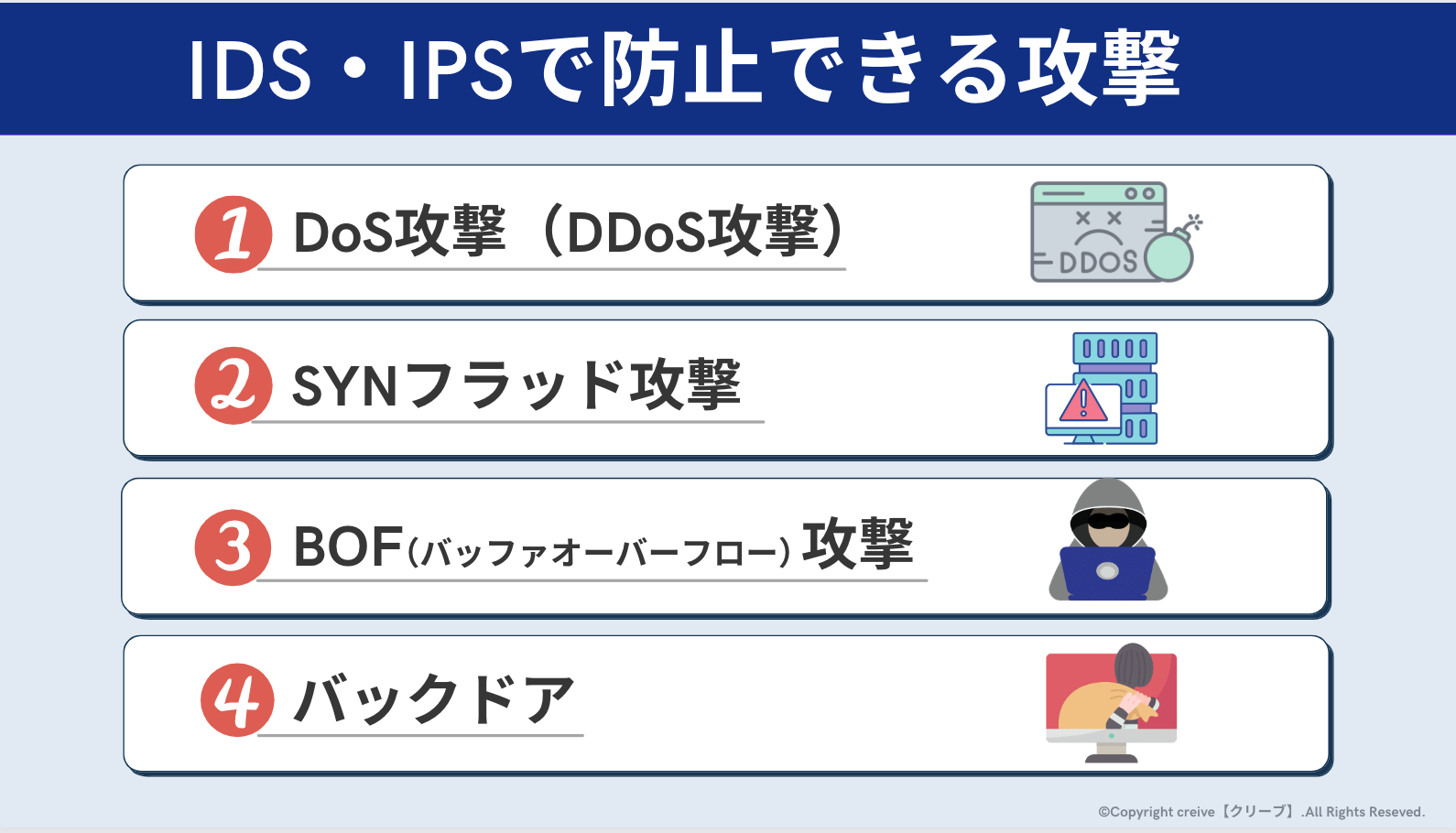

IDS・IPSで防止できる攻撃4つ

IDS・IPSで全ての攻撃を防御するわけではありません。IDS・IPSの有効性を知るためにも、防止できる攻撃の内容を理解しましょう。

1.DoS攻撃(DDoS攻撃)

Webサイトを公開しているWebサーバーなど、外部から接続できるサーバーに対して許容量を超える大量アクセスやデータを送り、サーバーを停止に追い込む攻撃です。1台のコンピューターから攻撃する場合はDoS攻撃、複数のコンピューターから一斉に攻撃する場合はDDoS攻撃と呼ばれます。

DoS攻撃は、ネットワークでの住所や宛先を示すIPアドレスおよびポートは正常であるため、ファイアウォールでは異常とはみなされず防御できません。

しかし、IDS・IPSは通信パケットを解析することで、特定のサーバーに対する過剰なデータや大量アクセスを確認できるため対応できます。

2.SYNフラッド攻撃

SYNフラッド攻撃はDoS攻撃の一種で、接続要求を行う「SYNパケット」を大量に送り付け、相手のサーバーを動作不能に追い込みます。

インターネットで通信を行う場合は「TCPプロトコル」と呼ばれるルールに則り、以下の手順で接続を確立します。

- 接続元クライアントが接続先サーバーへSYNパケットを送る

- サーバーが応答としてSYN/ACKパケットをクライアントに返す

- クライアントが応答としてACKパケットを送り、接続が確立

しかし、SYNフラッド攻撃では、サーバーからSYN/ACKパケットを返されても、クライアントは送信元IPアドレスを詐称してSYNパケットを送り続けます。

そのうちサーバーはクライアントからのACKパケットを待つ接続が大量に発生し、利用可能メモリや接続テーブルが枯渇して接続を受け付けられない状態に陥ります。

3.BOF(バッファオーバーフロー)攻撃

BOF攻撃とは、プログラムの脆弱性を利用して許容量を超えるデータを送付し、サーバーの誤作動を引き起こす攻撃です。

コンピューターはプログラムを実行する際は一時的にメモリにデータを保存しますが、メモリの容量を超えるデータを送付すると、領域溢れを起こします。

領域溢れを起こすとメモリ内のデータを上書きしてしまうため、プログラムが誤作動を起こします。

誤作動を起こした結果、管理者権限を乗っ取られ情報漏洩やさらなる攻撃に悪用されるなど、致命的な被害を引き起こす可能性があります。

4.バックドア

バックドアは「裏口」を意味し、正規の通信ではなくコンピューターに侵入するための不正経路のことです。

気づかないままバックドアを設置されると、サーバー内の情報を盗まれ、改ざんや情報漏洩に繋がります。

IDS・IPSがあると、バックドアを含めた不正な経路からの侵入を検知・防御できるので安心ですね。

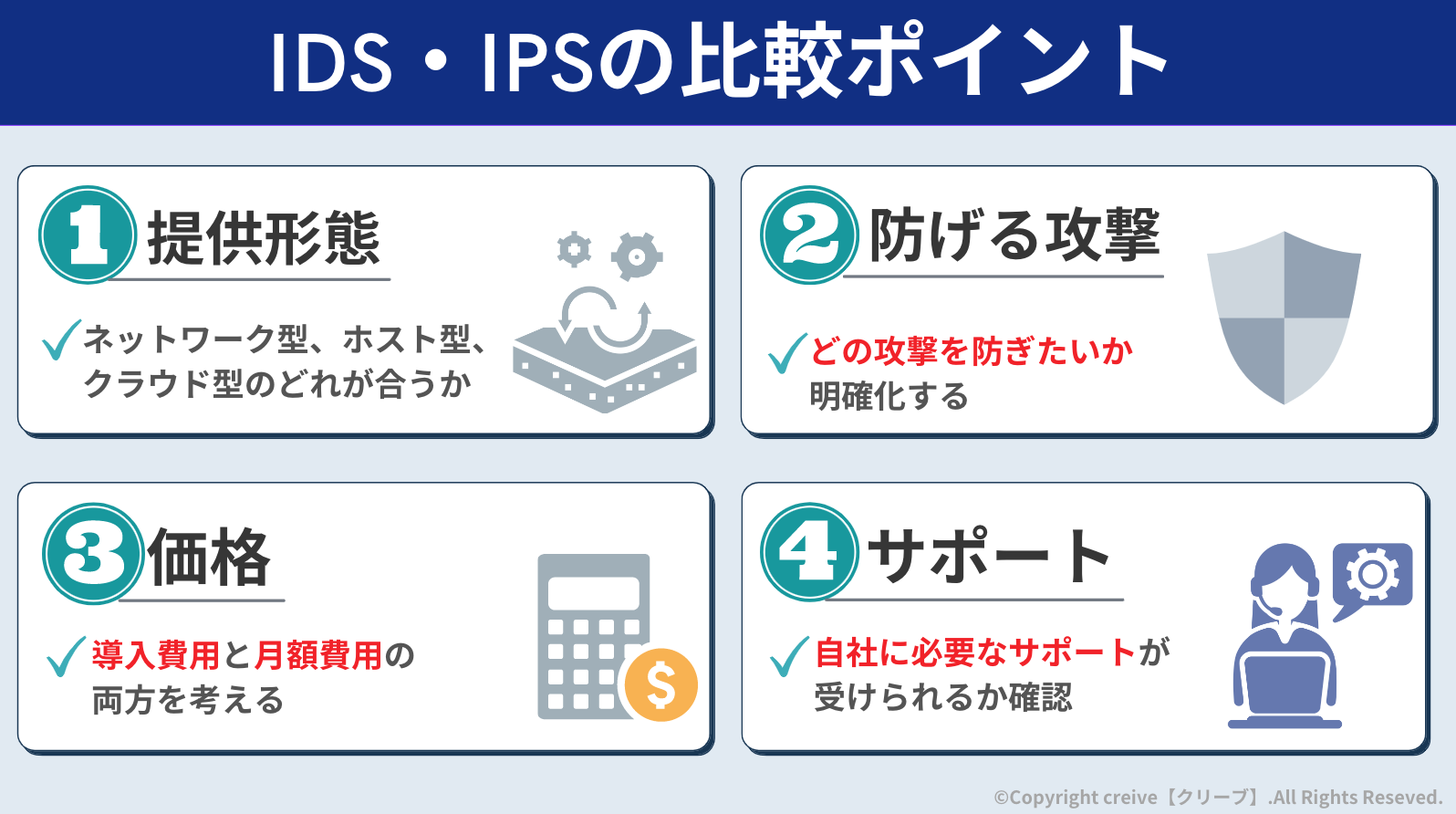

IDS・IPSの比較ポイント4つ

IDS・IPSは機能はもちろん、導入形態や特徴、価格などに違いがあります。どれを選べばよいかわからないと思う人もいるでしょう。

そのような人に向けて、IDS・IPSを選ぶ際に見るべきポイントを4つご紹介します。

1.導入形態

IDS・IPSには複数の導入形態があります。主にネットワーク型、ホスト型、クラウド型があげられます。

| 導入形態 | 導入方法 | 長所 | 短所 |

|---|---|---|---|

| ネットワーク型 | ネットワーク間に機器を設置して監視 | 広範囲の通信を防御できる | 導入コストが高い |

| ホスト型 | 監視対象機器にエージェントをインストールして監視 | 細部まで監視が可能 | 防御対象が狭い |

| クラウド型 | クラウドサービスを経由して監視 | 導入しやすい、運用が楽 | サービス依存になる |

システム全体をカバーするには、ネットワーク型やホスト型など複数の機器を組み合わせてセキュリティ対策を構築するのが一般的です。

昨今では、導入しやすく運用が楽なクラウド型が主流となっています。ただし、サービス提供側でメンテナンスが発生した場合や設定の確認など、サポートが必須になりサービス依存になるという課題があります。

2.防げる攻撃

すでにセキュリティ対策を備えている場合は、どの攻撃を防ぎたいかを明確にしましょう。

同じIDS・IPSでも、製品やサービスによって防げる攻撃は異なります。WAFやファイアウォールなどの機能を備えたものもあるほか、SQLインジェクションやステルスポートスキャンも防ぐ機能を備えた製品もあります。

WAFやファイアウォールは、標的型攻撃やマルウェアなどのアプリケーション(プログラム)を利用した攻撃を防ぎ、IDS・IPSはOSやネットワークへの攻撃を防ぎます。

複数の製品でセキュリティを強化する場合、どの製品でどの攻撃を防ぐのか決めておくことが大切です。

3.価格

導入形態や製品、機能によって価格も異なります。

例えば、アプライアンス製品であれば機器設置のための工事や設置場所の確保が必要となり、導入費用が高価になりがちです。クラウドサービスであれば、工事や機器設置の確保が不要なため導入しやすいですが、月額費用が発生するため、長期間利用するとオンプレミスよりもトータルコストが高くなります。

IDS・IPSをどのように利用するのか運用を考えたうえで、自社にあった製品を検討しましょう。

4.サポート

サポート体制が充実しているかどうかはきちんと見ておく必要があります。

例えば、オープンソースのIDS・IPSは無料で利用できますが、サポートがないためすべて自分で対応しなくてはいけません。またクラウド型であれば、クラウドサービス提供ベンダーに依存する形となるため、十分なサポートが受けられるかは重要なポイントです。

サポート内容はもちろん、導入実績なども含めて確認しておきましょう。

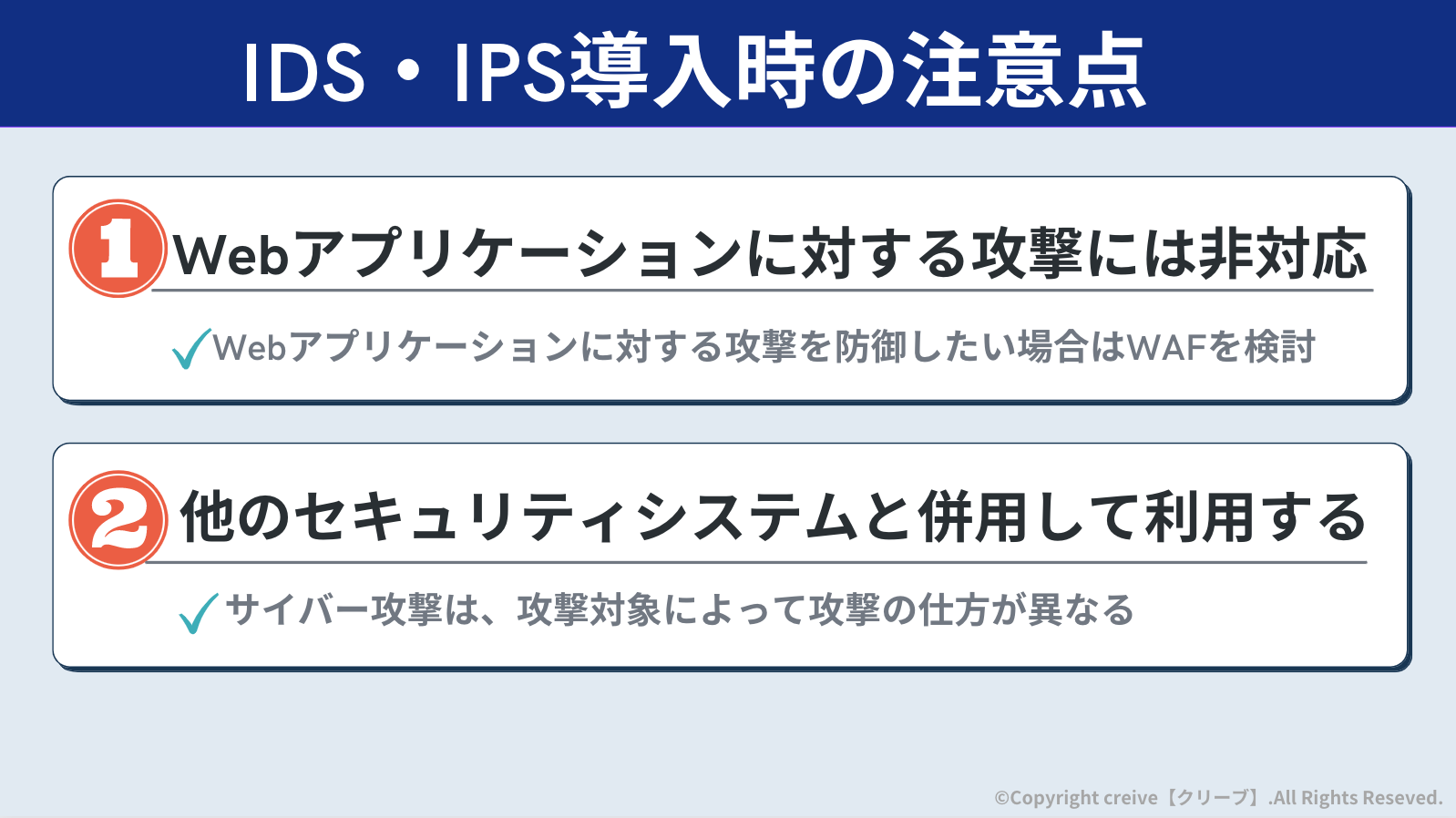

IDS・IPSを導入する際の注意点

ここまでIDS・IPSについて解説しましたが、実際に導入する際には注意しておくべきポイントが2つあります。必ず押さえておきましょう。

Webアプリケーションに対する攻撃には非対応

IDS・IPSは、通信の内容を分析して攻撃を防御することができます。

しかし、SQLインジェクションやクロスサイトスクリプティングといった、Webアプリケーションに対する攻撃を防ぐことはできません。

Webアプリケーションに対する攻撃を防御したい場合は、WAF(Web Application Firewall)の導入を検討しましょう。

WAFに対応しているおすすめのファイアウォールは下記記事で紹介しています。

【比較】ファイアウォールおすすめ9選!選び方やメリットもあわせて解説

【比較】ファイアウォールおすすめ9選!選び方やメリットもあわせて解説

他のセキュリティシステムと併用して利用する

サイバー攻撃は、攻撃対象によって攻撃の仕方が異なるため、複数のセキュリティシステムを併用して対策を講じるのが一般的です。

サイバー攻撃とそれに対する防御システムをまとめたので参考にしてくださいね。

| 攻撃対象 | 攻撃方法 | セキュリティシステム |

|---|---|---|

| 公開しているWebサーバー |

| WAF |

| DMZ、社内システム |

|

|

| DMZ、社内システム | ポートスキャン | ファイアウォール |

| DMZ、社内システム |

| IDS・IPS |

すでに何らかのセキュリティシステムを導入している場合、

- 現在どの攻撃に対する防御ができているのか

- 今必要な防御システムは何か

を確認しておくことが大切です。

まとめ:IDS・IPSを活用して不正侵入に備えよう

外部からのセキュリティ脅威に対応するには、IDS・IPSが必要です。今回ご紹介したものには、導入しやすいクラウド型や、IDS・IPS以外にもWAFなどの機能を備えたものも存在します。

すでに何らかのセキュリティ対策システムを導入している場合は、現在どのような攻撃を防御でき、どの攻撃に対する対策が必要なのかをしっかりチェックしておきましょう。

価格や特徴などを比較しながら、自社に合ったIDS・IPSを選んでくださいね。